- 2019-01-21

- 来源:互联数据

专家预测:2019年供应链攻击或成企业安全最大威胁,腾讯安全近日发布《2018企业网络安全年度报告》勒索病毒与挖矿木马是针对企业网络攻击两大威胁。2019年以供应链攻击为代表的网络犯罪活动将成主流,网站被恶意挂黑链,屏蔽访问网站内的恶意ip,维护网络安全避免网站被恶意网络攻击依旧重要。

企业信息安全问题日趋严峻:每周约18%企业染毒,产业互联网时代,以人工智能、物联网为代表的高新技术,推动经济高质量发展的同时,也使企业网络安全面对更大的风险挑战。风险软件行为主要包括“流量推广”、“刷流量”、“骚扰广告”、“构建僵尸网络”、“隐私窃取”等恶意行为。《报告》提醒广大企业应高度重视风险软件所带来的安全问题。

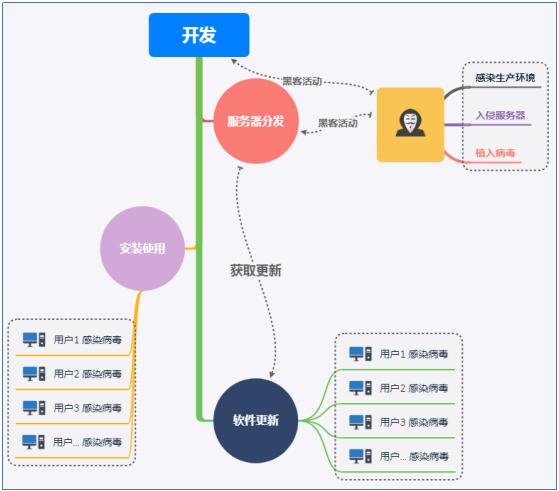

除了我们常见的传统的:tcp半链接攻击、 dns攻击、dns欺骗、arp攻击对于本地网络和终端防护。与传统行业供应链类似,互联网行业的产品通常从供应商到消费者使用,期间经历开发、分发安装、使用、更新等环节,而供应链攻击则是指黑客通过攻击各环节的漏洞,植入恶意病毒木马,达到传播木马的目的。

下面就讲解一下网络中黑客常用的攻击方法

1、DoS攻击——拒绝服务:它通过协议方式,或抓住系统漏洞,集中对目标进行网络攻击,直到对方网络瘫痪,大家常听说的洪水攻击,疯狂Ping攻击都属于此类。特点是,技术门槛较低、效果明显、难以防范,所以其一度成为准黑客们的必杀武器,对于国内网络来说,DoS攻击组成了一列列僵尸网络,多线程攻击目标主机,一切看起来似乎很简单,但对于服务器来说确实难以应对。

防止不同类型的DoS攻击的方法

扩展访问列表是防止DoS攻击的有效工具,DoS攻击大多是利用了TCP协议的弱点,所以网络中如果出现大量建立TCP连接的请求,说明洪水攻击来了。此时管理员可以适时的改变访问列表的配置内容,从而达到阻止攻击源的目的。如果用户的路由器具备TCP拦截功能,也能抵制DoS攻击。在对方发送数据流时可以很好的监控和拦截,如果数据包合法,允许实现正常通信,否则,路由器将显示超时限制,以防止自身的资源被耗尽,说到底,利用设备规则来合理的屏蔽持续的、高频度的数据冲击是防止DoS攻击的根本。

2、ARP攻击:网络提示连接出现故障,IP冲突,无法打开网页,频繁弹出错误对话框。ARP欺骗是通过MAC翻译错误造成计算机内的身份识别冲突,它和DOS一样,目前没有特别系统的解决方案,但有一些值得探讨的技术技巧。

一般我们采取安装防火墙来查找攻击元凶,利用ARP detect可以直接找到攻击者以及可能参与攻击的对象。ARP detect默认启动后会自动识别网络参数,当然用户还是有必要进行深入设置。首先要选择好参与内网连接的网卡,这点非常重要,因为以后所有的嗅探工作都是基于选择的网卡进行的。然后检查IP地址、网关等参数。

ARP攻击一旦在局域网开始蔓延,就会出现一系列的不良反应。sniffer是网络管理的好工具,网络中传输的所有数据包都可以通过sniffer来检测。同样arp欺骗数据包也逃不出sniffer的监测范围。通过嗅探→定位→隔离→封堵几个步骤,可以很好的排除大部分ARP攻击。

3、脚本攻击就是常见的SQL注入攻击:所谓SQL注入就是利用现有应用程序,将(恶意)的SQL命令注入到后台数据库引擎执行的能力,这种攻击脚本最直接,也最简单,当然,脚本攻击更多的是建立在对方漏洞的基础上,它比DOS和ARP攻击的门槛更高。

SQL注入攻击的特点就是变种极多,有经验的攻击者会手动调整攻击参数,致使攻击数据的变种是不可枚举的,这导致传统的特征匹配检测方法仅能识别相当少的攻击,难以防范。因为采取了参数返回错误的思路,造成很多方式都可以给攻击者提示信息,所以系统防范起来还是很困难,现在比较好的办法是通过静态页面生成方式,将终端页面呈现在用户面前,防止对方随意添加访问参数。

4、嗅探扫描:常在网上漂,肯定被扫描:网络扫描无处不在,也许你觉得自己长期安然无事,那是因为你的终端不够长期稳定的联在网上。对于服务器来说,被扫描可谓是危险的开始。这里面又以Sniffer为主。如何发现和防止Sniffer嗅探器呢?

通过一些网络软件,可以看到信息包传送情况,向ping这样的命令会告诉你掉了百分几的包。如果网络中有人在监听扫描,那么信息包传送将无法每次都顺畅的流到目的地,这是由于sniffer拦截每个包导致的。通过某些带宽控制器,比如防火墙,可以实时看到目前网络带宽的分布情况,如果某台机器长时间的占用了较大的带宽,这台终端就有可能在监听。

另一个比较容易接受的是使用安全拓扑结构。这听上去很简单,但实现起来花销是很大的。这样的拓扑结构需要有这样的规则:一个网络段必须有足够的理由才能信任另一网络段。网络段应该考虑你的数据之间的信任关系上来设计,而不是硬件需要。

在网络上,各种攻击层出不穷,但对于终端来说,防范管理都要注意以下几个方面:

①.要做好路由器的保护,它是攻击成败的转折点