- 2021-07-01

- 阅读()

- 来源:互联数据

流量劫持,作为一种古老的攻击手段,对于老老实实做人,认认真真做站的朋友来说,好不容易做出了一点成绩,一劫持就又回到解放前了。那流量劫持会判刑吗?

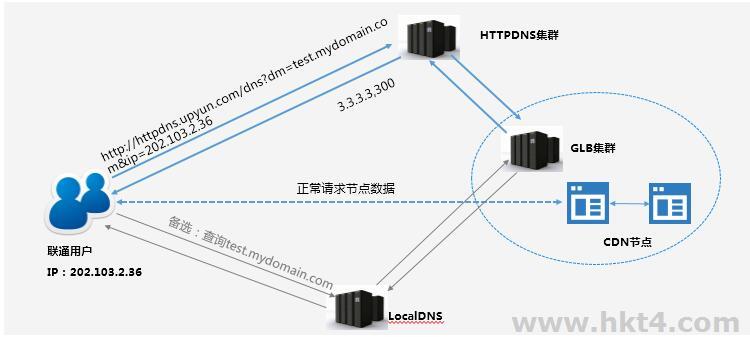

在网络世界,流量具有法律意义上的财产属性,未经本人许可,他人不能非法劫持。面对 Web 流量劫持,首先我们可以在网站层面限制读写权限,限制恶意代码的写入,其次可以通过公有 DNS 和 HttpDNS 来防止恶意 DNS 劫持。全站开启 HTTPS,加密数据传输,可以有效防止数据泄漏,同时解决流量劫持的问题。

在现实中,我们也可以拿起法律的武器,因为从劫持流量产生的恶劣后果来看,其行为不仅导致了用户因为流量流失而遭受经济损失,而且也因恶意软件的强行植入造成计算机系统的破坏,给网络的正常运行带来极大的安全隐患,后果严重的,处五年以下有期徒刑或者拘役;后果特别严重的,处五年以上有期徒刑。

流量劫持的方式有很多种,常见的主要有DNS劫持、CDN入侵、网关劫持、ARP攻击、Hub嗅探等等。不同的劫持方式,获得的流量有所差异。那么我们为什么会遭受“流量劫持”?常见的劫持方法又有哪些?如何应对这些流量劫持呢?

一、最常见的7种流量劫持种类:

1、Hosts劫持:作为最基本,最简单的一种系统自带的劫持法,其通过修改系统的HOSTS文件来达到劫持的效果,HOSTS的劫持格式一帮位(如:127.0.0.1 http://www.xxxx.com)IP的后面应有一个空格,即表示为把百度劫持到本地,127.0.0.1表示本地IP,http://www.hkt4.com 表示为您要劫持的网站。这种劫持法的效果一般为域名不变内容却被劫持了(如:打开http://www.hkt4.com 其域名不变还是hkt4,但内容更换了)。

2、 域名劫持功能:本劫持是通过IE浏览器取句柄,判断浏览器地址然后执行跳转,达到跳转劫持的效果!如访问http://www.hkt4.com 则会跳转到http://www.hkt5.com或者是http://www.xxx3.com IE地址栏内的域名则会变成这俩者间的任意一个域名.

3、关键词劫持:本劫持是通过IE浏览器取网页标题,判断浏览器标题然后执行跳转,达到跳转劫持的效果!

4、LSP劫持功能:本劫持插件是网截, LSP劫持后的站其域名不变。内容则是劫持到的网站内容,(如:打开http://www.xxx.com http://www.zzz.com等等,其域名不变还是百度和QQ,但内容改变了,而且鼠标点击网页属性右键还是查看不到您的站,还是原来的域名。其隐蔽性高,被用户发现的几率也很小,不容易引起用户访问后的注意)

5、混合型劫持:本劫持是使用关键词劫持同时也可以使用域名劫持,就是关键词和域名可以同时使用,同时劫持,域名和关键词同时混合到了一起,称之为混合型劫持。混合型劫持功能强大无比,只要混合型劫持了,别人的插件或者第三方软件是无法修改的,手动也删除不掉,修改不了。

6、DNS劫持:由于 DNS 服务器的重要性,现实中通常有着较高的安全防护,想入侵它系统不是件易事。但实际未必如此兴师动众,一些 DNS 程序本身就存在着设计缺陷,导致黑客能控制某些域名的指向。其中最恶名昭彰的当属 DNS 缓存投毒。大家或许已发现,域名->IP->MAC->接口,只要是动态查询的就会多一个环节,风险自然增加。灵活性与安全性始终是不可兼得。防范措施:手动设置一些权威的 DNS 服务器,例如 8.8.8.8,4.4.4.4 会靠谱的多。

7、CDN 入侵:CDN 能加速大家都知道,但其中原理不少人都不清楚。其实,CDN 本身就是一种 DNS 劫持,只不过是良性的。不同于黑客强制 DNS 把域名解析到自己的钓鱼 IP 上,CDN 则是让 DNS 主动配合,把域名解析到临近的服务器上。这台服务器同样也开启了 HTTP 代理,让用户感觉不到 CDN 的存在。

事实上,仅仅被运营商劫持算是比较幸运了。相比隐匿在暗中的神秘黑客,运营商作为公众企业还是得守法的,广告劫持虽无节操但还是有底线的。这不,能让你看见广告了,也算是在提醒你,当前网络存在被劫持的风险,得留点神;相反,一切看似风平浪静毫无异常,或许已有一个天大的间谍潜伏在网络里,随时等你上钩 —— 这可不是弹广告那样简单,而是要谋财盗号了!

面对流量劫持,我们老老实实做网站的人该如何反劫持呢?

IIS7网站监控可以及时防控网站风险,快速准确监控网站是否遭到各种劫持攻击,网站在全国是否能正常打开(查看域名是否被墙),精准的DNS污染检测,具备网站打开速度检测功能,第一时间知道网站是否被黑、被入侵、被改标题、被挂黑链。

二、检查流量劫持,可以做以下操作:

1、检测网站是否被黑,定期清理 Web 网点中存在的可疑文件。不管黑客通过何种方式获取权限,在事件管理器中都会显示出异常情况,通过对异常事件和日期的分析,查看执行代码文件中是否被人注入代码或改动,并且对新增可执行代码进行清理。

2、检测网站是否被劫持,限制网站权限。部分网站遭遇劫持主要由于非法服务器获取了 Web 网站文件及文件夹的读写权限,针对这个问题,我们可以利用服务器的安全设置、提高网站程序的安全性,以此防范 Web 劫持。

3、检测域名是否被墙,配置 Web 站点文件夹及其操作权限。使用 Windows 系统中的超级管理员权限对 Web 站点文件和文件夹进行权限配置。将大部分人的权限配置为仅读权限,黑客在没有写权限的情况下,很难将木马程序植入,减少网站域名劫持的可能性。

4、检测DNS是否被污染,使用公共114DNS:让用户绕过运营商 local DNS,使用 114 DNS(国内最大的中立缓存 DNS),这种在技术实现上有比较大的难度,成本也比较高。在现在的情况下即使用户使用公共 DNS,也并不能完全解决问题。先不论公共 DNS 是否也有在做劫持,最关键的是,运营商也会专门针对到公共 DNS 的流量做劫持。对于流量入口的把控,运营商不会放松警惕。

5、网站

- 上一篇:服务器做Raid5需要几块硬盘?

- 下一篇:RIP路由协议及其特点有哪些?